Hakerzy przejęli hamulce w Tesla Model S

22 września 2016, 08:55Eksperci z chińskiej firmy Tencent's Keen Security Lab znaleźli dziurę w samochodach Tesla Model S. Luka pozwala napastnikowi na uzyskanie dostępu do Controller Area Network pojazdu i przejęcie kontroli nad nim

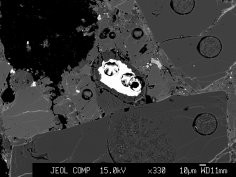

Opal w meteorycie

29 czerwca 2016, 11:54W meteorycie znalezionym w Antarktyce odkryto fragmenty opalu. To dowodzi, że meteoryty przenoszą wodę. Opale składają się z krzemionki i zawierają do 30% wody. Dotychczas w żadnym meteorycie nie znaleziono opalu.

Intel sprzeda McAfee?

27 czerwca 2016, 08:35Financial Times twierdzi, że Intel ma zamiar sprzedać dział zajmujący się produkcją oprogramowania antywirusowego McAfee. Koncern kupił McAfee w 2010 roku wydając nań niemal 7,7 miliarda USD.

Wyjątkowy BadBlock

6 czerwca 2016, 10:32Eksperci z firmy Sensor Tech ostrzegają przed pojawieniem się nowego ransomware, które nie tylko szyfruje pliki wideo, obrazy i dokumenty, ale również pliki systemowe, przez co w ogóle nie można uruchomić Windows.

Dane z Gmaila, Hotmaila i Yahoo Maila na sprzedaż

5 maja 2016, 09:16W sieci krążą informacje, że rosyjscy cyberprzestępcy oferują na sprzedaż dane milionów użytkowników Mail.ru, Gmaila, Hotmaila i Yahoo Maila. Spośród nich 42,5 miliona rekordów to dane, które nigdy wcześniej nie wyciekły. Informację taką przekazał Reutersowi Alex Holden odpowiedzialny za bezpieczeństwo w firmie Hold Security

7 Irańczyków oskarżonych o ataki

25 marca 2016, 11:17Amerykański Departament Sprawiedliwości (DoJ) oskarżył 7 Irańczyków o to, że w latach 2011-2013 przeprowadzili 187 ataków DDoS na cele w USA. Napastnicy, którzy mają pracować na zlecenie Korpusu Strażników Rewolucji Islamskiej, atakowali banki i udało im się przejąć kontrolę nad przepływem wody w Bowman Avenue Dam

Zapraszamy na pokaz niezwykłego filmu

26 stycznia 2016, 10:42Na spotkanie z Danem Cruickshankiem oraz pokaz specjalny filmu „Warszawa – zmartwychwstałe miasto” zapraszają: BBC Earth oraz Muzeum Powstania Warszawskiego, 27 stycznia 2016r., godz. 17:00.

Poważna dziura w Linuksie

20 stycznia 2016, 11:29Przez niemal trzy lata miliony serwerów, pecetów i innych urządzeń z systemem Linux było narażonych na atak, który pozwalał nieuprawnionej aplikacji bądź osobie na zdobycie uprawnień administratora. Producenci dużych dystrybucji Linuksa załatają dziurę prawdopodobnie jeszcze w bieżącym tygodniu

NSA stoi za backdoorami w urządzeniach sieciowych?

28 grudnia 2015, 10:19Ledwie w internecie rozniosła się informacja o znalezieniu dwóch tylnych drzwi w urządzeniach sieciowych firmy Juniper Networks, a już wskazano prawdopodobnego winnego ich istnienia. Ralf-Philipp Weinmann, niemiecki ekspert ds. bezpieczeństwa komputerowego, twierdzi, że za backdoorami stoi NSA.

Dziurawe antywirusy

15 grudnia 2015, 11:24W produktach trzech znanych firm antywirusowych, Kaspersky, McAfee i AVG, znajduje się identyczna dziura. Oprogramowanie alokuje na potrzeby odczytu i zapisu oraz wykonuje uprawnienia w takich obszarach pamięci, które mogą być łatwo przewidziane przez napastnika